සාමාන්ය විද්යුත් තැපෑලක් විවෘත කරන විට, ඊළඟ මොහොතේ ඔබේ බැංකු ගිණුම හිස් බව සිතන්න. නැතහොත් ඔබ වෙබය පිරික්සන විට ඔබේ තිරය අගුළු දමා කප්පම් පණිවිඩයක් දිස්වේ. මෙම දර්ශන විද්යා ප්රබන්ධ චිත්රපට නොව, සයිබර් ප්රහාර සඳහා සැබෑ ජීවිත උදාහරණ වේ. සෑම දෙයකම අන්තර්ජාලය පවතින මෙම යුගයේ, අන්තර්ජාලය පහසු පාලමක් පමණක් නොව, හැකර්වරුන් සඳහා දඩයම් භූමියක් ද වේ. පුද්ගලික පෞද්ගලිකත්වයේ සිට ආයතනික රහස් දක්වා සහ ජාතික ආරක්ෂාව දක්වා, සයිබර් ප්රහාර සෑම තැනකම පවතින අතර, ඒවායේ කපටි සහ විනාශකාරී බලය බිය උපදවන සුළුය. අපට තර්ජනයක් වන ප්රහාර මොනවාද? ඒවා ක්රියා කරන්නේ කෙසේද සහ ඒ ගැන කළ යුත්තේ කුමක්ද? වඩාත් සුලභ සයිබර් ප්රහාර අටක් දෙස බලමු, ඔබව හුරුපුරුදු සහ නුහුරු ලෝකයකට ගෙන යයි.

අනිෂ්ට මෘදුකාංග

1. අනිෂ්ට මෘදුකාංග යනු කුමක්ද? අනිෂ්ට මෘදුකාංග යනු පරිශීලකයෙකුගේ පද්ධතියට හානි කිරීමට, සොරකම් කිරීමට හෝ පාලනය කිරීමට නිර්මාණය කර ඇති ද්වේෂසහගත වැඩසටහනකි. එය විද්යුත් තැපැල් ඇමුණුම්, වෙස්වලාගත් මෘදුකාංග යාවත්කාලීන කිරීම් හෝ නීති විරෝධී වෙබ් අඩවි බාගැනීම් වැනි අහිංසක මාර්ග හරහා පරිශීලක උපාංගවලට රිංගා යයි. ක්රියාත්මක වූ පසු, අනිෂ්ට මෘදුකාංගවලට සංවේදී තොරතුරු සොරකම් කිරීමට, දත්ත සංකේතනය කිරීමට, ගොනු මකා දැමීමට හෝ උපාංගය ප්රහාරකයෙකුගේ "රූකඩයක්" බවට පත් කිරීමට පවා හැකිය.

2. පොදු අනිෂ්ට මෘදුකාංග වර්ග

වයිරසය:ක්රියාත්මක වූ පසු නීත්යානුකූල වැඩසටහන් වලට සම්බන්ධ කර, ස්වයං-අනුරූකරණය, අනෙකුත් ගොනු ආසාදනය වීම, පද්ධති කාර්ය සාධනය පිරිහීමට හෝ දත්ත නැතිවීමට හේතු වේ.

පණුවා:එයට සත්කාරක වැඩසටහනක් නොමැතිව ස්වාධීනව ප්රචාරණය කළ හැකිය. ජාල අවදානම් හරහා ස්වයං-පැතිරීම සහ ජාල සම්පත් පරිභෝජනය කිරීම සාමාන්ය දෙයකි. ට්රෝජන්: උපාංග දුරස්ථව පාලනය කිරීමට හෝ දත්ත සොරකම් කිරීමට හැකි පසුපස දොරක් ස්ථාපනය කිරීමට පරිශීලකයින් පොළඹවන නීත්යානුකූල මෘදුකාංගයක් ලෙස වෙස්වලා ගැනීම.

ඔත්තු මෘදුකාංග:පරිශීලක හැසිරීම රහසිගතව නිරීක්ෂණය කිරීම, යතුරු එබීම් හෝ ගවේෂණ ඉතිහාසය පටිගත කිරීම, බොහෝ විට මුරපද සහ බැංකු ගිණුම් තොරතුරු සොරකම් කිරීමට භාවිතා කරයි.

රැන්සම්වෙයාර්:උපාංගයක් අගුළු දැමීම හෝ සංකේතනය කළ දත්ත භාවිතයෙන් කප්පම් ලබා ගැනීම, අගුළු ඇරීමට භාවිතා කිරීම මෑත වසරවලදී විශේෂයෙන් බහුලව දක්නට ලැබේ.

3. ප්රචාරණය සහ හානිය අනිෂ්ට මෘදුකාංග සාමාන්යයෙන් පැතිරෙන්නේ තතුබෑම් ඊමේල්, අනිෂ්ට ප්රචාරණය හෝ USB යතුරු වැනි භෞතික මාධ්ය හරහා ය. හානියට දත්ත කාන්දු වීම, පද්ධති අසාර්ථකත්වය, මූල්යමය පාඩුව සහ ආයතනික කීර්ති නාමය පවා අහිමි වීම ඇතුළත් විය හැකිය. උදාහරණයක් ලෙස, 2020 Emotet අනිෂ්ට මෘදුකාංගය වෙස්වළාගත් කාර්යාල ලේඛන හරහා ලොව පුරා මිලියන ගණනක් උපාංග ආසාදනය කිරීමෙන් ව්යවසාය ආරක්ෂක බියකරු සිහිනයක් බවට පත්විය.

4. වැළැක්වීමේ උපාය මාර්ග

• සැක සහිත ගොනු සඳහා ස්කෑන් කිරීම සඳහා ප්රති-වයිරස මෘදුකාංග ස්ථාපනය කර නිතිපතා යාවත්කාලීන කරන්න.

• නොදන්නා සබැඳි ක්ලික් කිරීමෙන් හෝ නොදන්නා මූලාශ්රවලින් මෘදුකාංග බාගත කිරීමෙන් වළකින්න.

• රැන්සම්වෙයාර් නිසා සිදුවන ආපසු හැරවිය නොහැකි පාඩු වළක්වා ගැනීම සඳහා වැදගත් දත්ත නිතිපතා උපස්ථ කරන්න.

• අනවසර ජාල ප්රවේශය සීමා කිරීමට ෆයර්වෝල් සක්රීය කරන්න.

රැන්සම්වෙයාර්

1. Ransomware ක්රියා කරන ආකාරය Ransomware යනු පරිශීලකයාගේ උපාංගය විශේෂයෙන් අගුළු දමන හෝ තීරණාත්මක දත්ත (උදා: ලේඛන, දත්ත සමුදායන්, මූලාශ්ර කේතය) සංකේතනය කරන විශේෂ අනිෂ්ට මෘදුකාංග වර්ගයකි, එවිට වින්දිතයාට එයට ප්රවේශ විය නොහැක. ප්රහාරකයින් සාමාන්යයෙන් බිට්කොයින් වැනි ලුහුබැඳීමට අපහසු ගුප්තකේතන මුදල් වලින් ගෙවීම් ඉල්ලා සිටින අතර, ගෙවීම සිදු නොකළහොත් දත්ත ස්ථිරවම විනාශ කරන බවට තර්ජනය කරයි.

2. සාමාන්ය අවස්ථා

2021 දී යටත් විජිත නල මාර්ග ප්රහාරය ලෝකය කම්පනයට පත් කළේය. DarkSide ransomware එක්සත් ජනපදයේ නැගෙනහිර වෙරළ තීරයේ ප්රධාන ඉන්ධන නල මාර්ගයේ පාලන පද්ධතිය සංකේතනය කළ අතර, ඉන්ධන සැපයුමට බාධා ඇති වූ අතර ප්රහාරකයින් ඩොලර් මිලියන 4.4 ක කප්පම් මුදලක් ඉල්ලා සිටියේය. මෙම සිදුවීම ransomware වලට තීරණාත්මක යටිතල පහසුකම්වල අවදානම හෙළි කළේය.

3. රැන්සම්වෙයාර් මෙතරම් මාරාන්තික වන්නේ ඇයි?

ඉහළ සැඟවීම: රැන්සම්වෙයාර් බොහෝ විට සමාජ ඉංජිනේරු විද්යාව හරහා ව්යාප්ත වේ (උදා: නීත්යානුකූල විද්යුත් තැපැල් ලෙස වෙස්වලා ගැනීම), පරිශීලකයින්ට එය හඳුනා ගැනීම දුෂ්කර කරයි.

වේගවත් ව්යාප්තිය: ජාල අවදානම් උපයෝගී කර ගැනීමෙන්, රැන්සම්වෙයාර් මඟින් ව්යවසායයක් තුළ උපාංග කිහිපයකට ඉක්මනින් ආසාදනය විය හැකිය.

දුෂ්කර ප්රතිසාධනය: වලංගු උපස්ථයක් නොමැතිව, කප්පම් මුදල ගෙවීම එකම විකල්පය විය හැකි නමුත්, කප්පම් මුදල ගෙවීමෙන් පසු දත්ත නැවත ලබා ගැනීමට නොහැකි විය හැකිය.

4. ආරක්ෂක පියවර

• තීරණාත්මක දත්ත ඉක්මනින් ප්රතිසාධනය කළ හැකි බව සහතික කිරීම සඳහා නිතිපතා නොබැඳි දත්ත උපස්ථ කරන්න.

• අසාමාන්ය හැසිරීම් තත්ය කාලීනව නිරීක්ෂණය කිරීම සඳහා අන්ත ලක්ෂ්ය හඳුනාගැනීමේ සහ ප්රතිචාර (EDR) පද්ධතිය යොදවා ඇත.

• ප්රහාරක වාහකයන් බවට පත් නොවන පරිදි තතුබෑම් ඊමේල් හඳුනා ගැනීමට සේවකයින් පුහුණු කරන්න.

• ආක්රමණයේ අවදානම අඩු කිරීම සඳහා පද්ධති සහ මෘදුකාංග අවදානම් කාලෝචිත ලෙස පැච් කරන්න.

තතුබෑම්

1. තතුබෑමේ ස්වභාවය

තතුබෑම් යනු සමාජ ඉංජිනේරු ප්රහාරයක වර්ගයකි, එහිදී ප්රහාරකයෙකු විශ්වාසදායක ආයතනයක් (බැංකුවක්, ඊ-වාණිජ්ය වේදිකාවක් හෝ සගයෙකු වැනි) ලෙස පෙනී සිටිමින්, සංවේදී තොරතුරු (මුරපද, ක්රෙඩිට් කාඩ් අංක වැනි) හෙළි කිරීමට හෝ විද්යුත් තැපෑල, කෙටි පණිවිඩයක් හෝ ක්ෂණික පණිවිඩයක් හරහා අනිෂ්ට සබැඳියක් ක්ලික් කිරීමට වින්දිතයෙකු පොළඹවයි.

2. පොදු ආකෘති

• විද්යුත් තැපැල් තතුබෑම්: ව්යාජ වෙබ් අඩවි වලට ඇතුළු වී ඔවුන්ගේ අක්තපත්ර ඇතුළත් කිරීමට පරිශීලකයින් පොළඹවන ව්යාජ නිල විද්යුත් තැපැල්.

හෙල්ල තතුබෑම්: ඉහළ සාර්ථකත්ව අනුපාතයක් සහිත නිශ්චිත පුද්ගලයෙකු හෝ කණ්ඩායමක් ඉලක්ක කරගත් පුද්ගලාරෝපිත ප්රහාරයකි.

• සිනහවීම: අනිෂ්ට සබැඳි ක්ලික් කිරීමට පරිශීලකයින් පොළඹවා ගැනීම සඳහා කෙටි පණිවිඩ හරහා ව්යාජ දැනුම්දීම් යැවීම.

• විෂින්: සංවේදී තොරතුරු ලබා ගැනීම සඳහා දුරකථනය හරහා අධිකාරියක් ලෙස පෙනී සිටීම.

3. උපද්රව සහ බලපෑම්

තතුබෑම් ප්රහාර ලාභදායී සහ ක්රියාත්මක කිරීමට පහසු නමුත් ඒවා විශාල පාඩු ඇති කළ හැකිය. 2022 දී, තතුබෑම් ප්රහාර හේතුවෙන් ගෝලීය මූල්ය පාඩු ඩොලර් බිලියන ගණනක් වූ අතර, සොරකම් කරන ලද පුද්ගලික ගිණුම්, ආයතනික දත්ත කඩ කිරීම් සහ තවත් දේ ඇතුළත් විය.

4. මුහුණ දීමේ උපාය මාර්ග

• ටයිප් කිරීමේ දෝෂ හෝ අසාමාන්ය ඩොමේන් නාම සඳහා යවන්නාගේ ලිපිනය දෙවරක් පරීක්ෂා කරන්න.

• මුරපද අවදානමට ලක් වුවද අවදානම අඩු කිරීම සඳහා බහු-සාධක සත්යාපනය (MFA) සක්රීය කරන්න.

• අනිෂ්ට ඊමේල් සහ සබැඳි පෙරහන් කිරීමට ප්රති-තතුබෑම් මෙවලම් භාවිතා කරන්න.

• කාර්ය මණ්ඩල සුපරීක්ෂාකාරිත්වය වැඩි දියුණු කිරීම සඳහා නිතිපතා ආරක්ෂක දැනුවත් කිරීමේ පුහුණුවක් පැවැත්වීම.

උසස් නොනවතින තර්ජනය (APT)

1. APT හි අර්ථ දැක්වීම

දියුණු ස්ථිර තර්ජනයක් (APT) යනු සංකීර්ණ, දිගුකාලීන සයිබර් ප්රහාරයක් වන අතර එය සාමාන්යයෙන් රාජ්ය මට්ටමේ හැකර් කණ්ඩායම් හෝ අපරාධ කල්ලි විසින් සිදු කරනු ලැබේ. APT ප්රහාරයට පැහැදිලි ඉලක්කයක් සහ ඉහළ මට්ටමේ අභිරුචිකරණයක් ඇත. ප්රහාරකයින් බහු අදියර හරහා රිංගා රහසිගත දත්ත සොරකම් කිරීමට හෝ පද්ධතියට හානි කිරීමට දිගු කාලයක් සැඟවී සිටිති.

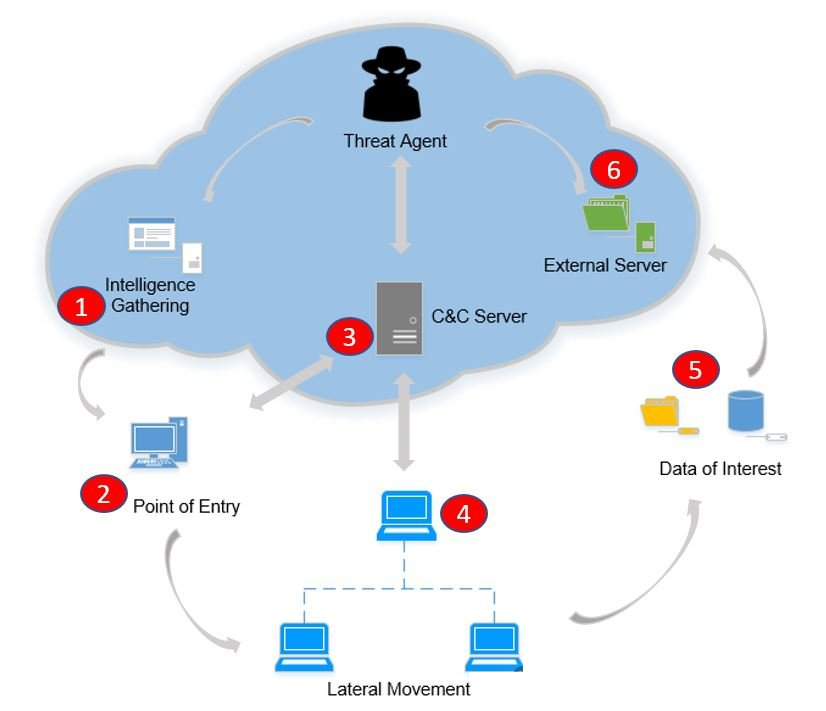

2. ප්රහාරක ප්රවාහය

ආරම්භක ආක්රමණය:තතුබෑම් ඊමේල්, සූරාකෑම් හෝ සැපයුම් දාම ප්රහාර හරහා ප්රවේශය ලබා ගැනීම.

ස්ථාවරයක් ස්ථාපිත කරන්න:දිගුකාලීන ප්රවේශය පවත්වා ගැනීම සඳහා පසුපස දොරවල් ඇතුළු කරන්න.

පාර්ශ්වීය චලනය:ඉහළ අධිකාරියක් ලබා ගැනීම සඳහා ඉලක්කගත ජාලය තුළ පැතිරී ඇත.

දත්ත සොරකම:බුද්ධිමය දේපළ හෝ උපාය මාර්ගික ලේඛන වැනි සංවේදී තොරතුරු උපුටා ගැනීම.

හෝඩුවාව ආවරණය කරන්න:ප්රහාරය සැඟවීමට ලොගය මකන්න.

3. සාමාන්ය අවස්ථා

2020 දී සිදු වූ SolarWinds ප්රහාරය සම්භාව්ය APT සිදුවීමක් වූ අතර එහිදී හැකර්වරු සැපයුම් දාම ප්රහාරයක් හරහා ද්වේෂසහගත කේත රෝපණය කළ අතර එය ලොව පුරා ව්යාපාර සහ රාජ්ය ආයතන දහස් ගණනකට බලපෑ අතර සංවේදී දත්ත විශාල ප්රමාණයක් සොරකම් කළහ.

4. ආරක්ෂක ලකුණු

• අසාමාන්ය ජාල ගමනාගමනය නිරීක්ෂණය කිරීම සඳහා ආක්රමණ හඳුනාගැනීමේ පද්ධතියක් (IDS) යොදවන්න.

• ප්රහාරකයන්ගේ පාර්ශ්වීය චලනය සීමා කිරීම සඳහා අවම වරප්රසාද මූලධර්මය බලාත්මක කරන්න.

• විභව පසුපස දොරවල් හඳුනා ගැනීම සඳහා නිතිපතා ආරක්ෂක විගණන පැවැත්වීම.

• නවතම ප්රහාර ප්රවණතා ග්රහණය කර ගැනීම සඳහා තර්ජන බුද්ධි වේදිකා සමඟ වැඩ කරන්න.

මැද ප්රහාරයක මිනිසා (MITM)

1. මැන්-ඉන්-ද-මිඩ්ල් ප්රහාර ක්රියාත්මක වන්නේ කෙසේද?

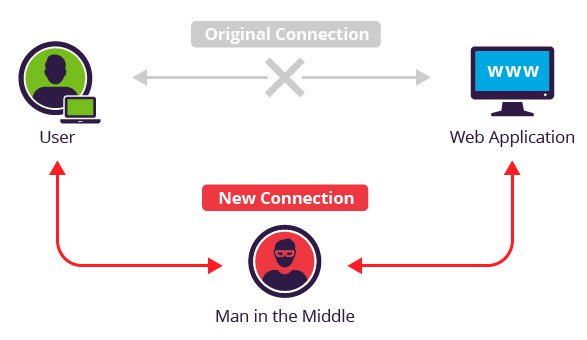

මිනිසා අතරමැදි ප්රහාරයක් (MITM) යනු ප්රහාරකයෙකු සන්නිවේදනය කරන පාර්ශ්ව දෙකක් අතර දත්ත සම්ප්රේෂණ ඔවුන් නොදැනුවත්වම ඇතුළු කිරීම, බාධා කිරීම සහ හැසිරවීමයි. ප්රහාරකයෙකුට සංවේදී තොරතුරු සොරකම් කිරීමට, දත්ත විකෘති කිරීමට හෝ වංචාව සඳහා පාර්ශ්වයක් ලෙස පෙනී සිටීමට හැකිය.

2. පොදු ආකෘති

• Wi-Fi වංචා කිරීම: ප්රහාරකයින් දත්ත සොරකම් කිරීම සඳහා පරිශීලකයින් සම්බන්ධ වීමට පොළඹවා ගැනීම සඳහා ව්යාජ Wi-Fi හොට්ස්පොට් නිර්මාණය කරයි.

DNS වංචා කිරීම: පරිශීලකයින් අනිෂ්ට වෙබ් අඩවි වෙත යොමු කිරීම සඳහා DNS විමසුම් වලට හානි කිරීම.

• SSL පැහැර ගැනීම: සංකේතාත්මක ගමනාගමනයට බාධා කිරීම සඳහා SSL සහතික ව්යාජ ලෙස සකස් කිරීම.

• විද්යුත් තැපැල් පැහැර ගැනීම: විද්යුත් තැපැල් අන්තර්ගතයට බාධා කිරීම සහ ඒවාට හානි කිරීම.

3. උපද්රව

MITM ප්රහාර අන්තර්ජාල බැංකුකරණය, ඊ-වාණිජ්යය සහ විදුලි සංදේශ පද්ධති සඳහා සැලකිය යුතු තර්ජනයක් එල්ල කරන අතර, එමඟින් ගිණුම් සොරකම් කිරීම, විකෘති කළ ගනුදෙනු හෝ සංවේදී සන්නිවේදනයන් නිරාවරණය විය හැකිය.

4. වැළැක්වීමේ පියවර

• සන්නිවේදනය සංකේතනය කර ඇති බව සහතික කිරීමට HTTPS වෙබ් අඩවි භාවිතා කරන්න.

• පොදු Wi-Fi වෙත සම්බන්ධ වීමෙන් හෝ ගමනාගමනය සංකේතනය කිරීමට VPNS භාවිතා කිරීමෙන් වළකින්න.

• DNSSEC වැනි ආරක්ෂිත DNS විභේදන සේවාවක් සක්රීය කරන්න.

• SSL සහතිකවල වලංගුභාවය පරීක්ෂා කර ව්යතිරේක අනතුරු ඇඟවීම් සඳහා විමසිලිමත් වන්න.

SQL එන්නත් කිරීම

1. SQL එන්නත් කිරීමේ යාන්ත්රණය

SQL එන්නත් කිරීම යනු කේත එන්නත් ප්රහාරයක් වන අතර, එහිදී ප්රහාරකයෙකු වෙබ් යෙදුමක ආදාන ක්ෂේත්රවලට (උදා: පිවිසුම් කොටුව, සෙවුම් තීරුව) ද්වේෂසහගත SQL ප්රකාශ ඇතුළු කර දත්ත සමුදාය නීති විරෝධී විධාන ක්රියාත්මක කිරීමට රවටා, එමඟින් දත්ත සොරකම් කිරීම, විකෘති කිරීම හෝ මකා දැමීම සිදු කරයි.

2. ප්රහාරක මූලධර්මය

පිවිසුම් පෝරමයක් සඳහා පහත SQL විමසුම සලකා බලන්න:

ප්රහාරකයා ඇතුළු වන්නේ:

විමසුම මෙසේ වේ:

මෙය සත්යාපනය මඟ හරින අතර ප්රහාරකයාට ලොග් වීමට ඉඩ සලසයි.

3. උපද්රව

SQL එන්නත් කිරීම දත්ත සමුදා අන්තර්ගතය කාන්දු වීමට, පරිශීලක අක්තපත්ර සොරකම් කිරීමට හෝ සම්පූර්ණ පද්ධති පවා අත්පත් කර ගැනීමට හේතු විය හැක. 2017 දී Equifax දත්ත කඩ කිරීම මිලියන 147 ක පරිශීලකයින්ගේ පුද්ගලික තොරතුරු වලට බලපෑ SQL එන්නත් අවදානමක් සමඟ සම්බන්ධ විය.

4. ආරක්ෂක

• පරිශීලක ආදානය සෘජුවම සම්බන්ධ වීම වළක්වා ගැනීම සඳහා පරාමිතිගත විමසුම් හෝ පූර්ව සම්පාදනය කළ ප්රකාශ භාවිතා කරන්න.

• අසාමාන්ය අක්ෂර ප්රතික්ෂේප කිරීම සඳහා ආදාන වලංගුකරණය සහ පෙරහන් ක්රියාත්මක කරන්න.

• ප්රහාරකයින් භයානක ක්රියා සිදු කිරීම වැළැක්වීම සඳහා දත්ත සමුදා අවසර සීමා කරන්න.

• අවදානම් සඳහා වෙබ් යෙදුම් නිතිපතා පරිලෝකනය කර ආරක්ෂක අවදානම් ඇලවීම.

DDoS ප්රහාර

1. DDoS ප්රහාරවල ස්වභාවය

Distributed Denial of Service (DDoS) ප්රහාරය මඟින් බොට් විශාල සංඛ්යාවක් පාලනය කිරීමෙන් ඉලක්ක සේවාදායකයට දැවැන්ත ඉල්ලීම් යවන අතර එමඟින් එහි කලාප පළල, සැසි සම්පත් හෝ පරිගණක බලය අවසන් වන අතර සාමාන්ය පරිශීලකයින්ට සේවාවට ප්රවේශ වීමට නොහැකි වේ.

2. පොදු වර්ග

• රථවාහන ප්රහාරය: පැකට් විශාල සංඛ්යාවක් යැවීම සහ ජාල කලාප පළල අවහිර කිරීම.

• ප්රොටෝකෝල ප්රහාර: සේවාදායක සැසි සම්පත් අවසන් කිරීම සඳහා TCP/IP ප්රොටෝකෝල අවදානම් භාවිතා කරන්න.

• යෙදුම් ස්ථර ප්රහාර: නීත්යානුකූල පරිශීලක ඉල්ලීම් ලෙස පෙනී සිටීමෙන් වෙබ් සේවාදායකයන් අක්රීය කරයි.

3. සාමාන්ය අවස්ථා

2016 දී සිදු වූ Dyn DDoS ප්රහාරයේදී, IOT උපාංගවල ආරක්ෂක අවදානම් ඉස්මතු කරමින්, Twitter සහ Netflix ඇතුළු ප්රධාන ධාරාවේ වෙබ් අඩවි කිහිපයක් බිඳ දැමීමට Mirai botnet භාවිතා කරන ලදී.

4. මුහුණ දීමේ උපාය මාර්ග

• ද්වේශසහගත ගමනාගමනය පෙරීමට DDoS ආරක්ෂණ සේවා යොදවන්න.

• ගමනාගමනය බෙදා හැරීම සඳහා අන්තර්ගත බෙදාහැරීමේ ජාලයක් (CDN) භාවිතා කරන්න.

• සේවාදායක සැකසුම් ධාරිතාව වැඩි කිරීම සඳහා පැටවුම් තුලනය කරන්නන් වින්යාස කරන්න.

• කාලය තුළ විෂමතා හඳුනාගෙන ඒවාට ප්රතිචාර දැක්වීමට ජාල ගමනාගමනය නිරීක්ෂණය කරන්න.

අභ්යන්තර තර්ජන

1. අභ්යන්තර තර්ජනයේ අර්ථ දැක්වීම

අභ්යන්තර තර්ජන පැමිණෙන්නේ සංවිධානයක් තුළ බලයලත් පරිශීලකයින්ගෙන් (උදා: සේවකයින්, කොන්ත්රාත්කරුවන්) වන අතර, ඔවුන් ද්වේෂසහගත, නොසැලකිලිමත් හෝ බාහිර ප්රහාරකයින් විසින් මෙහෙයවනු ලබන බැවින් ඔවුන්ගේ වරප්රසාද අනිසි ලෙස භාවිතා කළ හැකි අතර එමඟින් දත්ත කාන්දු වීම හෝ පද්ධති හානි සිදුවිය හැකිය.

2. තර්ජන වර්ගය

• ද්වේෂසහගත අභ්යන්තරිකයින්: හිතාමතාම දත්ත සොරකම් කිරීම හෝ ලාභය සඳහා පද්ධති සම්මුතියකට ලක් කිරීම.

• නොසැලකිලිමත් සේවකයින්: ආරක්ෂක දැනුවත්භාවය නොමැතිකම හේතුවෙන්, වැරදි ක්රියාකාරිත්වය අවදානමට නිරාවරණය වීමට හේතු වේ.

• පැහැරගත් ගිණුම්: ප්රහාරකයින් තතුබෑම් හෝ අක්තපත්ර සොරකම් කිරීම හරහා අභ්යන්තර ගිණුම් පාලනය කරයි.

3. උපද්රව

අභ්යන්තර තර්ජන හඳුනා ගැනීම දුෂ්කර වන අතර සාම්ප්රදායික ෆයර්වෝල් සහ අනවසරයෙන් ඇතුළුවීම් හඳුනාගැනීමේ පද්ධති මඟ හැරිය හැක. 2021 දී, අභ්යන්තර සේවකයෙකු මූලාශ්ර කේතය කාන්දු කිරීම හේතුවෙන් සුප්රසිද්ධ තාක්ෂණික සමාගමකට ඩොලර් මිලියන සිය ගණනක් අහිමි විය.

4. ඝන ආරක්ෂක පියවර

• ශුන්ය විශ්වාසනීය ගෘහ නිර්මාණ ශිල්පය ක්රියාත්මක කර සියලුම ප්රවේශ ඉල්ලීම් සත්යාපනය කරන්න.

• අසාමාන්ය මෙහෙයුම් හඳුනා ගැනීම සඳහා පරිශීලක හැසිරීම නිරීක්ෂණය කරන්න.

• කාර්ය මණ්ඩල දැනුවත්භාවය වැඩි දියුණු කිරීම සඳහා නිතිපතා ආරක්ෂක පුහුණුවක් පැවැත්වීම.

• කාන්දු වීමේ අවදානම අවම කිරීම සඳහා සංවේදී දත්ත වෙත ප්රවේශය සීමා කරන්න.

පළ කිරීමේ කාලය: 2025 මැයි-26