ආරක්ෂාව තවදුරටත් විකල්පයක් නොවේ, නමුත් සෑම අන්තර්ජාල තාක්ෂණ වෘත්තිකයෙකුටම අවශ්ය පාඨමාලාවකි. HTTP, HTTPS, SSL, TLS - තිරය පිටුපස සිදුවන්නේ කුමක්දැයි ඔබට ඇත්තටම තේරෙනවාද? මෙම ලිපියෙන්, අපි නවීන සංකේතාත්මක සන්නිවේදන ප්රොටෝකෝලවල මූලික තර්කනය සාමාන්ය හා වෘත්තීය ආකාරයෙන් පැහැදිලි කරන්නෙමු, සහ දෘශ්ය ප්රවාහ සටහනක් සමඟ "අගුළු පිටුපස" රහස් තේරුම් ගැනීමට ඔබට උදව් කරන්නෙමු.

HTTP "අනාරක්ෂිත" වන්නේ ඇයි? --- හැඳින්වීම

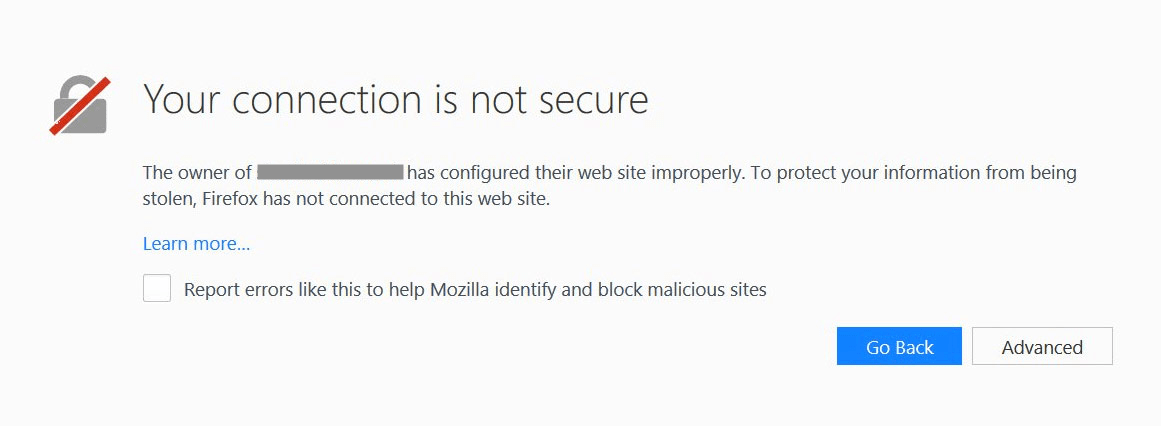

ඒ හුරුපුරුදු බ්රව්සර් අනතුරු ඇඟවීම මතකද?

"ඔබේ සම්බන්ධතාවය පුද්ගලික නොවේ."

වෙබ් අඩවියක් HTTPS යෙදවීම සිදු නොකළ පසු, පරිශීලකයාගේ සියලු තොරතුරු සරල පෙළ ආකාරයෙන් ජාලය පුරා ප්රචාරය වේ. ඔබගේ පිවිසුම් මුරපද, බැංකු කාඩ්පත් අංක සහ පුද්ගලික සංවාද පවා හොඳින් ස්ථානගත කර ඇති හැකර්වරයෙකුට ග්රහණය කර ගත හැකිය. මෙයට මූලික හේතුව HTTP හි සංකේතනය නොමැතිකමයි.

ඉතින් HTTPS සහ ඒ පිටුපස ඇති "දොරටු පාලකයා" වන TLS, දත්ත අන්තර්ජාලය හරහා ආරක්ෂිතව ගමන් කිරීමට ඉඩ දෙන්නේ කෙසේද? අපි එය ස්ථරයෙන් ස්ථරයට වෙන් කරමු.

HTTPS = HTTP + TLS/SSL --- ව්යුහය සහ මූලික සංකල්ප

1. HTTPS යනු කුමක්ද?

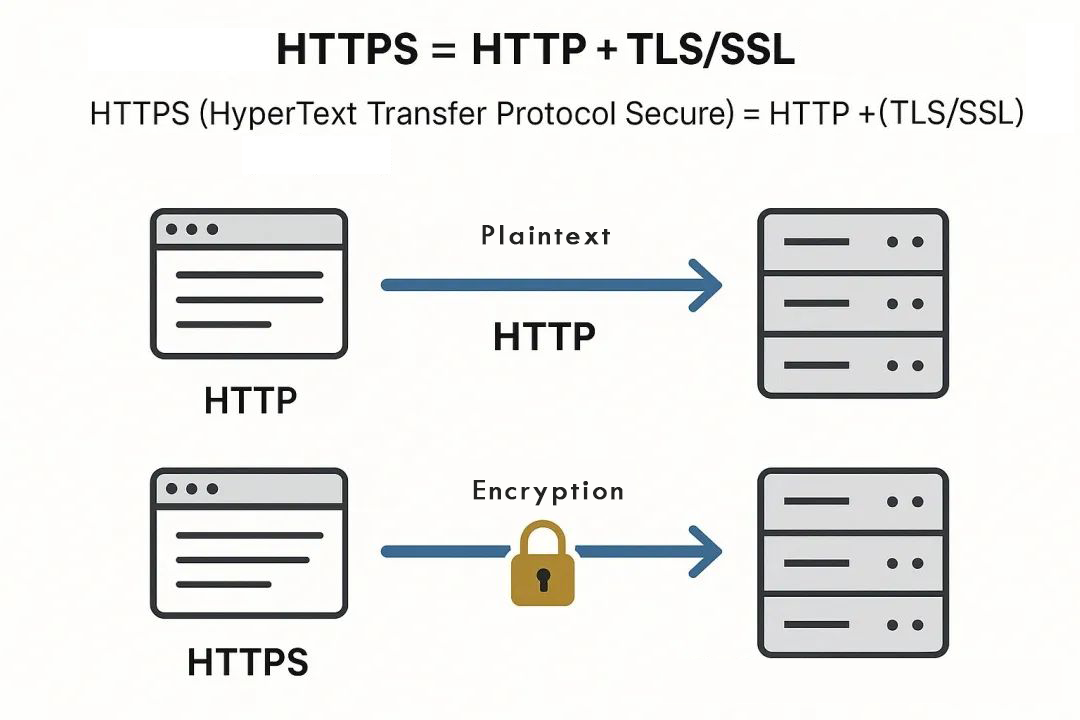

HTTPS (අධිපෙළ මාරු කිරීමේ ප්රොටෝකෝලය ආරක්ෂිත) = HTTP + සංකේතාංකන ස්ථරය (TLS/SSL)

○ HTTP: මෙය දත්ත ප්රවාහනය සඳහා වගකිව යුතු නමුත් අන්තර්ගතය සරල පෙළෙහි දෘශ්යමාන වේ.

○ TLS/SSL: HTTP සන්නිවේදනය සඳහා "සංකේතනයේ අගුලක්" සපයයි, දත්ත නීත්යානුකූල යවන්නාට සහ ලබන්නාට පමණක් විසඳිය හැකි ප්රහේලිකාවක් බවට පත් කරයි.

රූපය 1: HTTP එදිරිව HTTPS දත්ත ප්රවාහය.

බ්රවුසර ලිපින තීරුවේ "අගුල" යනු TLS/SSL ආරක්ෂක ධජයයි.

2. TLS සහ SSL අතර සම්බන්ධය කුමක්ද?

○ SSL (ආරක්ෂිත සොකට් ස්ථරය): බරපතල අවදානම් ඇති බව සොයාගෙන ඇති පැරණිතම ගුප්ත ලේඛනකරණ ප්රොටෝකෝලය.

○ TLS (ප්රවාහන ස්ථර ආරක්ෂාව): ආරක්ෂාව සහ කාර්ය සාධනයේ සැලකිය යුතු දියුණුවක් ලබා දෙන SSL, TLS 1.2 සහ වඩාත් දියුණු TLS 1.3 හි අනුප්රාප්තිකයා.

මේ දිනවල, "SSL සහතික" යනු හුදෙක් දිගු ලෙස නම් කරන ලද TLS ප්රොටෝකෝලයේ ක්රියාත්මක කිරීම් පමණි.

TLS ගැඹුරින්: HTTPS පිටුපස ඇති ගුප්ත ලේඛන මායාව

1. අතට අත දීමේ ප්රවාහය සම්පූර්ණයෙන්ම විසඳා ඇත.

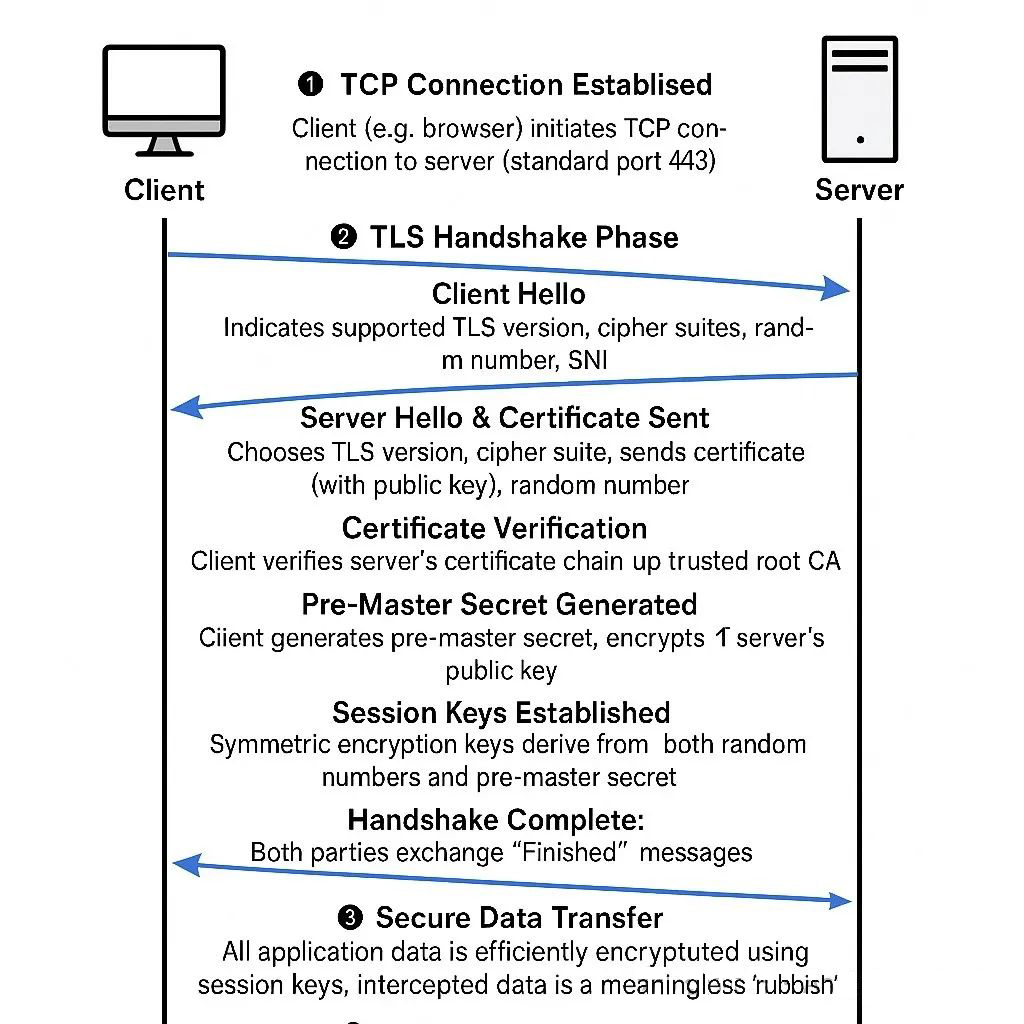

TLS ආරක්ෂිත සන්නිවේදනයේ පදනම වන්නේ සැකසුම් අවස්ථාවේදී අතට අත දීමේ නර්තනයයි. සම්මත TLS අතට අත දීමේ ප්රවාහය අපි බිඳ දමමු:

රූපය 2: සාමාන්ය TLS අතට අත දීමේ ප්රවාහයක්.

1️⃣ TCP සම්බන්ධතා සැකසුම

සේවාදායකයෙක් (උදා: බ්රව්සරයක්) සේවාදායකයට TCP සම්බන්ධතාවයක් ආරම්භ කරයි (සම්මත port 443).

2️⃣ TLS අතට අත දීමේ අදියර

○ සේවාලාභියා ආයුබෝවන්: බ්රවුසරය සහාය දක්වන TLS අනුවාදය, කේතාංකය සහ අහඹු අංකය සේවාදායක නාම දර්ශකය (SNI) සමඟ යවයි, එමඟින් සේවාදායකයට ප්රවේශ වීමට අවශ්ය සත්කාරක නාමය කියයි (බහු අඩවි හරහා IP බෙදාගැනීම සක්රීය කරයි).

○ සේවාදායක හෙලෝ සහ සහතික නිකුතුව: සේවාදායකය සුදුසු TLS අනුවාදය සහ කේතාංකය තෝරා, එහි සහතිකය (පොදු යතුර සමඟ) සහ අහඹු අංක ආපසු යවයි.

○ සහතික වලංගුකරණය: බ්රවුසරය සේවාදායක සහතික දාමය විශ්වාසදායක මූල CA දක්වා සත්යාපනය කරයි, එය ව්යාජ ලෙස සකස් කර නොමැති බව සහතික කරයි.

○ පූර්ව මාස්ටර් යතුරු උත්පාදනය: බ්රවුසරය පූර්ව මාස්ටර් යතුරක් ජනනය කරයි, එය සේවාදායකයේ පොදු යතුර සමඟ සංකේතනය කරයි, සහ එය සේවාදායකයට යවයි.පාර්ශව දෙකක් සැසි යතුර සාකච්ඡා කරයි: දෙපාර්ශවයේම අහඹු අංක සහ පූර්ව මාස්ටර් යතුර භාවිතා කරමින්, සේවාදායකයා සහ සේවාදායකයා එකම සමමිතික සංකේතාංකන සැසි යතුර ගණනය කරයි.

○ අතට අත දීම සම්පූර්ණ කිරීම: දෙපාර්ශවයම එකිනෙකාට "නිමි" පණිවිඩ යවා සංකේතාත්මක දත්ත සම්ප්රේෂණ අදියරට ඇතුළු වේ.

3️⃣ ආරක්ෂිත දත්ත හුවමාරුව

සියලුම සේවා දත්ත සාකච්ඡා කරන ලද සැසි යතුර සමඟ සමමිතිකව සංකේතනය කර ඇත, මැදදී බාධා කළත්, එය "විකාර කේත" සමූහයක් පමණි.

4️⃣ සැසි නැවත භාවිතය

TLS නැවතත් සැසියට සහය දක්වයි, එමඟින් එකම සේවාදායකයාට වෙහෙසකර අතට අත දීම මඟ හැරීමට ඉඩ දීමෙන් කාර්ය සාධනය බෙහෙවින් වැඩි දියුණු කළ හැකිය.

අසමමිතික සංකේතනය (RSA වැනි) ආරක්ෂිත නමුත් මන්දගාමී වේ. සමමිතික සංකේතනය වේගවත් නමුත් යතුරු බෙදා හැරීම අපහසුයි. TLS "දෙපියවර" උපාය මාර්ගයක් භාවිතා කරයි - පළමුව අසමමිතික ආරක්ෂිත යතුරු හුවමාරුවක් සහ පසුව දත්ත කාර්යක්ෂමව සංකේතනය කිරීම සඳහා සමමිතික යෝජනා ක්රමයක්.

2. ඇල්ගොරිතම පරිණාමය සහ ආරක්ෂක වැඩිදියුණු කිරීම

RSA සහ ඩිෆි-හෙල්මන්

○ ආර්එස්ඒ

සැසි යතුරු ආරක්ෂිතව බෙදා හැරීම සඳහා එය මුලින්ම බහුලව භාවිතා කරන ලද්දේ TLS අතට අත දීමේදීය. සේවාදායකයා සැසි යතුරක් ජනනය කරයි, එය සේවාදායකයේ පොදු යතුර සමඟ සංකේතනය කරයි, සහ සේවාදායකයට පමණක් එය විකේතනය කළ හැකි වන පරිදි යවයි.

○ ඩිෆි-හෙල්මන් (DH/ECDH)

TLS 1.3 සිට, ඉදිරි රහස්යභාවය (PFS) සඳහා සහය දක්වන වඩාත් ආරක්ෂිත DH/ECDH ඇල්ගොරිතම සඳහා යතුරු හුවමාරුව සඳහා RSA තවදුරටත් භාවිතා නොවේ. පුද්ගලික යතුර කාන්දු වුවද, ඓතිහාසික දත්ත තවමත් අගුළු ඇරීමට නොහැකිය.

| TLS අනුවාදය | යතුරු හුවමාරු ඇල්ගොරිතමය | ආරක්ෂාව |

| ටීඑල්එස් 1.2 | ආර්එස්ඒ/ඩීඑච්/ඊසීඩීඑච් | ඉහළ |

| ටීඑල්එස් 1.3 | DH/ECDH සඳහා පමණි | තවත් ඉහළ |

ජාලකරණ වෘත්තිකයන් ප්රගුණ කළ යුතු ප්රායෝගික උපදෙස්

○ වේගවත් සහ වඩාත් ආරක්ෂිත සංකේතනය සඳහා TLS 1.3 වෙත ප්රමුඛතා උත්ශ්රේණි කිරීම.

○ ශක්තිමත් කේතාංක (AES-GCM, ChaCha20, ආදිය) සක්රීය කර දුර්වල ඇල්ගොරිතම සහ අනාරක්ෂිත ප්රොටෝකෝල අක්රීය කරන්න (SSLv3, TLS 1.0);

○ සමස්ත HTTPS ආරක්ෂාව වැඩි දියුණු කිරීම සඳහා HSTS, OCSP ස්ටැප්ලිං ආදිය වින්යාස කරන්න;

○ විශ්වාස දාමයේ වලංගුභාවය සහ අඛණ්ඩතාව සහතික කිරීම සඳහා සහතික දාමය නිතිපතා යාවත්කාලීන කර සමාලෝචනය කරන්න.

නිගමනය සහ සිතුවිලි: ඔබේ ව්යාපාරය ඇත්තටම ආරක්ෂිතද?

සාමාන්ය පෙළ HTTP සිට සම්පූර්ණයෙන්ම සංකේතනය කළ HTTPS දක්වා, සෑම ප්රොටෝකෝල උත්ශ්රේණි කිරීමක් පිටුපසම ආරක්ෂක අවශ්යතා පරිණාමය වී ඇත. නවීන ජාල වල සංකේතාත්මක සන්නිවේදනයේ මූලික ගල ලෙස, වඩ වඩාත් සංකීර්ණ ප්රහාරක පරිසරයට මුහුණ දීම සඳහා TLS නිරන්තරයෙන් දියුණු වෙමින් පවතී.

ඔබේ ව්යාපාරය දැනටමත් HTTPS භාවිතා කරනවාද? ඔබේ ක්රිප්ටෝ වින්යාසය කර්මාන්තයේ හොඳම භාවිතයන් සමඟ සමපාත වේද?

පළ කිරීමේ කාලය: ජූලි-22-2025